Application Security

Ana Sayfa » Application Security

Application Security 26 Eylül 2025 Okunma 0 Yorum

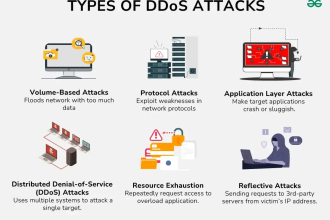

DDoS Protection & MitigationDDoS Protection & Mitigation siber güvenlik dünyasında en kontrol listelerinin en başında yer alan bir konudur.Durdurulması zor olan ddos ve botnet ataklarına karşı geniş,kapsamlı tedbirler alınması gereksede bu süreç çok hızlı ilerleyemiyor.

Dağıtılmış Hizmet Reddi (DDoS) saldırıları, günümüzün dijital altyapısı...

Application Security 06 Eylül 2025 Okunma 0 Yorum

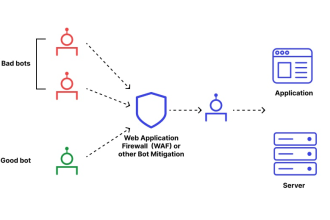

Bot ProtectionBot protection günümüz teknoloji çağında dikkat edilmesi gereken en önemli güvenlik konularından birisi olarak sürekli karşımıza çıkan ve en karmaşık olan problemlerden birisidir.web uygulamaları, mobil uygulamalar ve API’ler yalnızca gerçek kullanıcılar tarafından değil aynı zamanda otomasyon araçları ve botlar tarafından...

Application Security 17 Aralık 2024 Okunma 0 Yorum

IAST ile Zafiyet İncelemeIAST ile zaafiyet inceleme işlemine geçmeden önce önceki yazılarımdan IAST nedir başlıklı yazımı inceleyerek bilgi alabilirsiniz.Kısaca IAST web ve mobil uygulamalarda güvenlik açıklarını uygulama kodu çalışırken tespit etmek için kullanılan bir güvenlik testi yöntemidir. Bu yazımda uygulamada tespit edilen bir zafiyetin...

Application Security 16 Aralık 2024 Okunma 0 Yorum

RASP (Runtime Application Self-Protection) Nedir?RASP (Runtime Application Self-Protection) web uygulamalarının çalışma zamanında gerçek zamanlı ve sadece koda dayalı koruma sağlayan bir web uygulama güvenliği çözümüdür.Web sunucusuna kuralan ajanlar sayesinde koda entegre olur ve algıladığı tehditlere anlık müdahale eder.

Kısaca WAF (Web Application Firewall), uygulama dışındaki...

Application Security 09 Aralık 2024 Okunma 0 Yorum

Broken Access ControlBroken Access Control web uygulamalarında kullanıcıların yetkileri ve izinleri doğrultusunda verilere erişmesini engellemek için OWASP TOP 10 listesinin en başında yer alan ve son yıllarda uygumalarda en çok görülen zafiyetlerden birisidir. Bir kullanıcının erişim kontrolü, rol tabanlı erişim kontrolü (RBAC) veya benzer mekanizmalarla...

Application Security 04 Aralık 2024 Okunma 0 Yorum

DevSecOps Nedir?DevSecOps, “Development, Security, and Operations” kelimelerinin birleşimiyle oluşan bir yazılım geliştirme ve güvenlik pratiğidir. Geleneksel DevOps süreçlerine güvenlik önlemlerinin entegre edilmesi amacıyla ortaya çıkmıştır. DevOps, yazılım geliştirme (Dev) ve operasyon (Ops) ekiplerinin işbirliğini artırmayı hedeflerken,...

Application Security 07 Kasım 2024 Okunma 0 Yorum

Güvenli Yazılım Geliştirme StandartlarıGüvenli yazılım geliştirme standartları, yazılım geliştirme sürecinde güvenliği sağlamak amacıyla rehberlik eden çerçeveler, ilkeler ve en iyi uygulamalardan oluşur. Bu standartlar, güvenlik açıklarını en aza indirerek yazılımın bütünlüğünü ve kullanıcı verilerinin gizliliğini korur.

1. OWASP (Open Web Application Security...

Application Security 04 Kasım 2024 Okunma 0 Yorum

Web Uygulama GüvenliğiWeb uygulama güvenliği, web tabanlı uygulamaların güvenlik risklerinden korunmasını sağlamaya yönelik süreçler bütünüdür. Web uygulamaları, çoğunlukla kullanıcı verilerini işler ve çevrimiçi işlemleri yönetir. Bu durum, çeşitli güvenlik açıklarına karşı korunmalarını kritik hale getirir. Web uygulama güvenliği; kullanıcı...

Application Security 02 Kasım 2024 Okunma 0 Yorum

Güvenli Yazılım Geliştirme SüreçleriGüvenli yazılım geliştirme dijital çağda veri ihlallerini ve siber saldırıları önlemenin vazgeçilmez bir bileşenidir. Güvenli yazılım geliştirme süreci, sadece güvenlik özelliklerini eklemekten ibaret olmayıp, güvenliği yazılım yaşam döngüsünün merkezine yerleştirmeyi gerektirir.

%100 güvenlik olmasada güvenli yazılım...

Application Security 29 Ekim 2024 Okunma 0 Yorum

OS Command Injection Nedir?OS Command Injection kullanıcıdan alınan verilerin doğrudan işletim sistemi komutları olarak işlenmesi durumunda gerçekleşir. Örneğin, bir web uygulaması belirli dosya işlemleri veya ağ komutları için kullanıcı girdilerini bir sistem komutuna dahil ettiğinde, bu girdi manipüle edilerek sisteme istenmeyen komutlar iletilebilir. PHP,...

POPÜLER İÇERİKLERSitemizdeki en popüler içerikler